Como configurar um Guia do Provedor OAuth da Microsoft

How to configure a Microsoft OAuth Provider

1. Intro

Introdução

ThisEste guideguia willexplicará explaincomo howconfigurar toum configurecliente a client onno Microsoft Azure ande thenusar useas theinformações information fromdo Microsoft Azure topara configureconfigurar anum provedor OAuth Providerno in SuiteCRM.HelloCloud.

2.Registre Register SuiteCRMum App inHelloCloud Microsoft

na Microsoft

TheAs following steps assume that you are configuringetapas a providerseguir forpressupõem aque companyvocê accountesteja thatconfigurando willum beprovedor sharedpara amonguma manyconta users.corporativa que será compartilhada entre vários usuários.

2.1.Ir Gopara toRegistros Appde Registrations

aplicativos

Go to Acesse https://portal.azure.com/ ande faça login

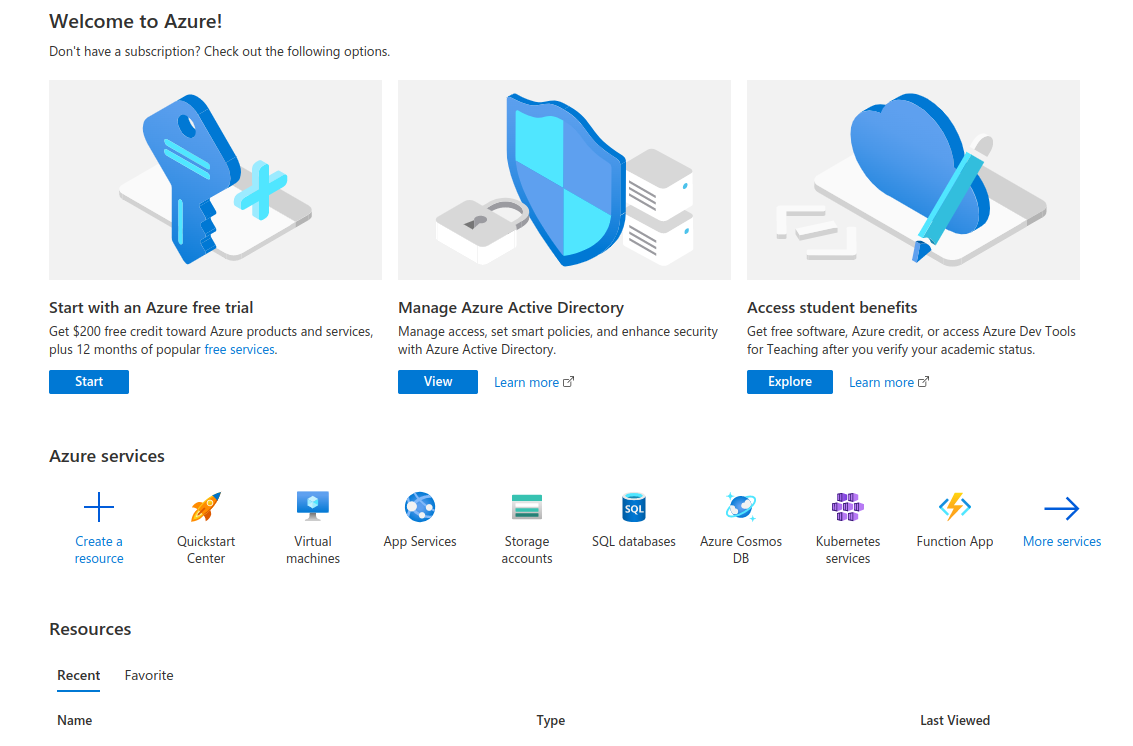

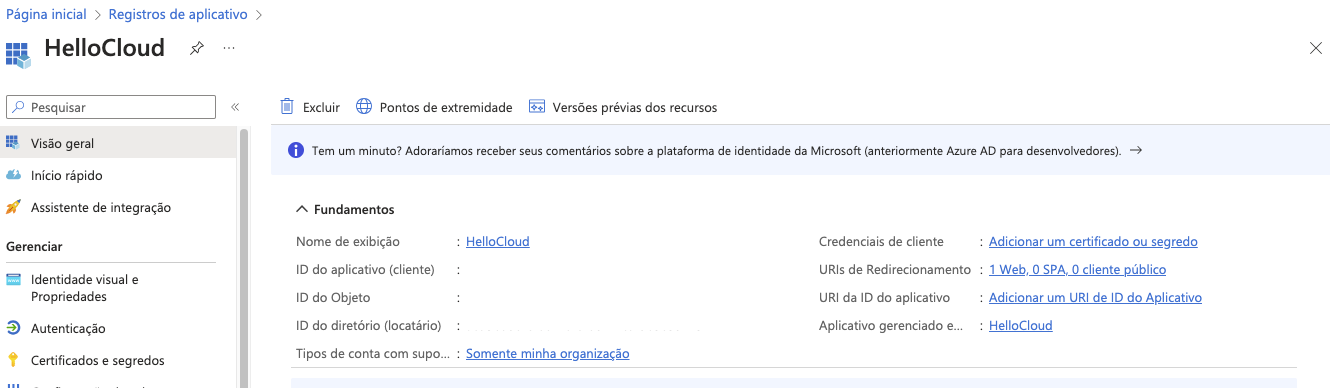

OnNa thepágina homeinicial, pagevocê youverá shoulduma seetela como a screen like the followingseguinte

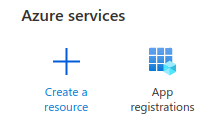

CheckVerifique ifse therehá is aum link to para AppRegistro Registrationsde aplicativos onna thepágina homeinicial, page,deve shouldser lookalgo somethingcomo likeo the followingseguinte

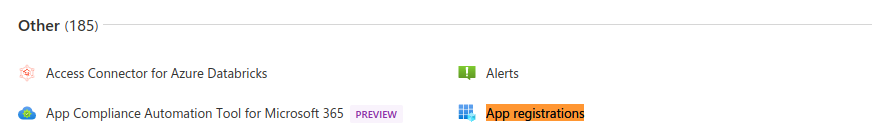

Otherwise,Caso gocontrário, to vá para MoreMais servicesserviços e procure o link Aplicativos empresariais and then search for the App Registrations link

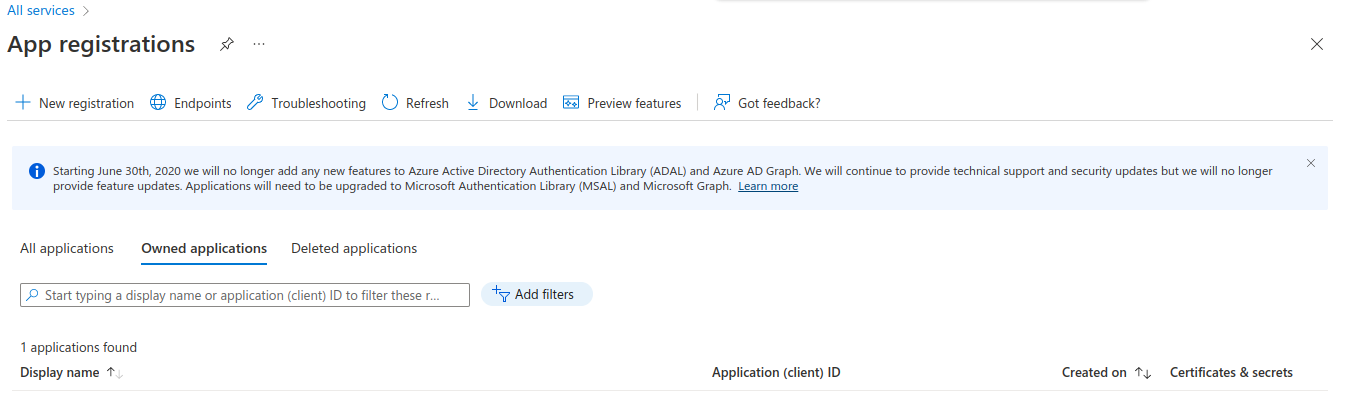

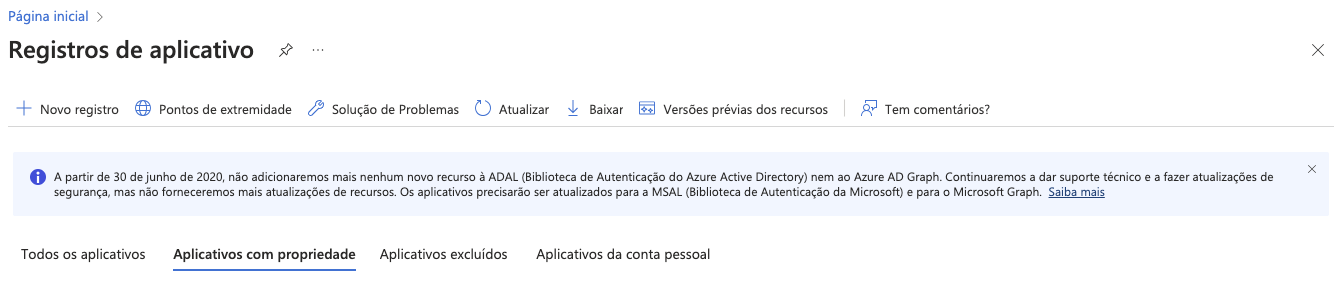

TheA Azure Apppágina Registrations pagede looksregistros likede theaplicativos followingdo Azure se parece com a seguinte

Crie um novo registro de Aplicativo

Na página Registros de aplicativos clique no link "Novo registro"

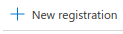

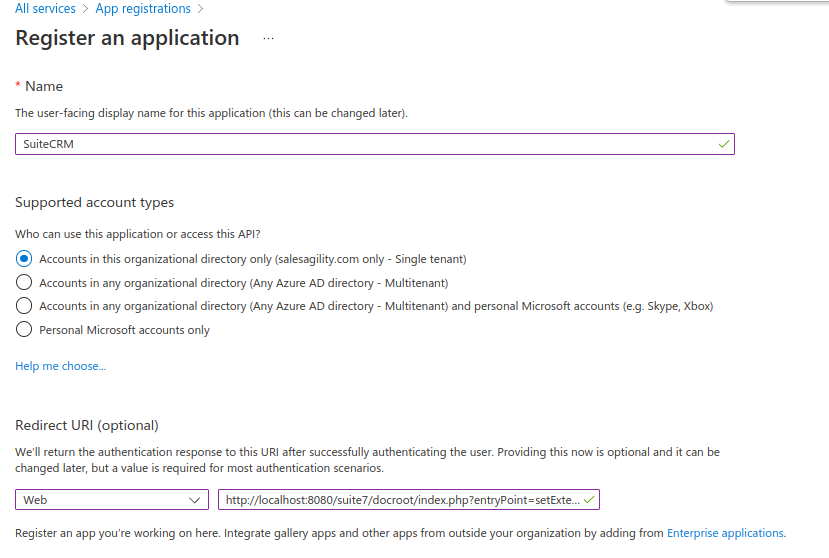

Você deve então ver a Newpágina Appde Registration criação

Onde the Appregistro Registrations pagedo clickaplicativo. onNa thepágina "Newde Registration"registro, linkpreencha o seguinte:

You should then see the App registration creation page

On the registration page complete the following:

-

AddAdicioneaumnamenomeforparatheoregistrationregistrolikecomo "SuiteCRM"HelloCloud" -

SelectSelecioneoneumof thedos "SupportedTiposaccountdetypes"contadependingsuportados"ondependendoyourdeneedssuas necessidades-

NoteNotaInNestethisexemploexamplevamoswe are going to useusar "Single tenant",thatissodoesnãonotsignificameanqueitsejaisotheúnicooneatoserbeusadousedparafortodoseveryosscenario.cenários. -

YouVocêshoulddeveselectselecionartheaoptionopçãothatapropriadaisparaappropriateseuforcasoyourdeuse caseuso

-

-

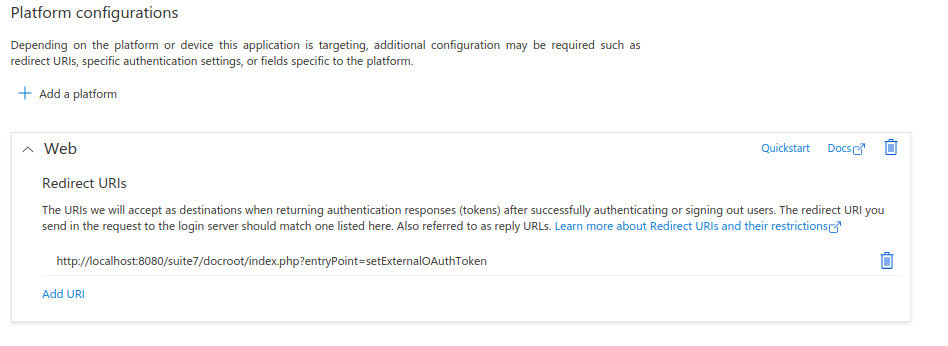

SetDefinaaum "RedirectURIURI"de redirecionamento".ThisIssoshoulddevebesersimilarsemelhanteto:a: https://<your-suitecrm-instance-hostnome>/.hellocloud.com.br/index.php?entryPoint=setExternalOAuthTokenNoteAzure only allows https connections to host that aren’t the localhost. (the azure interface will alert you to it)A host likehttp://my-suitecrm.com/index.php?entryPoint=setExternalOAuthTokenis not valid-

ANotahostOlikehttps://my-suitecrm.com/index.php?entryPoint=setExternalOAuthTokenisAzurevalidpermite apenas conexões https para hospedar que não sejam o localhost. (a interface azul irá alertá-lo sobre isso) A host likehttp://localhost/index.php?entryPoint=setExternalOAuthTokenis valid

AfterApós fillingpreencher inos thedados informationprossiga proceedcom witho the registrationcadastro

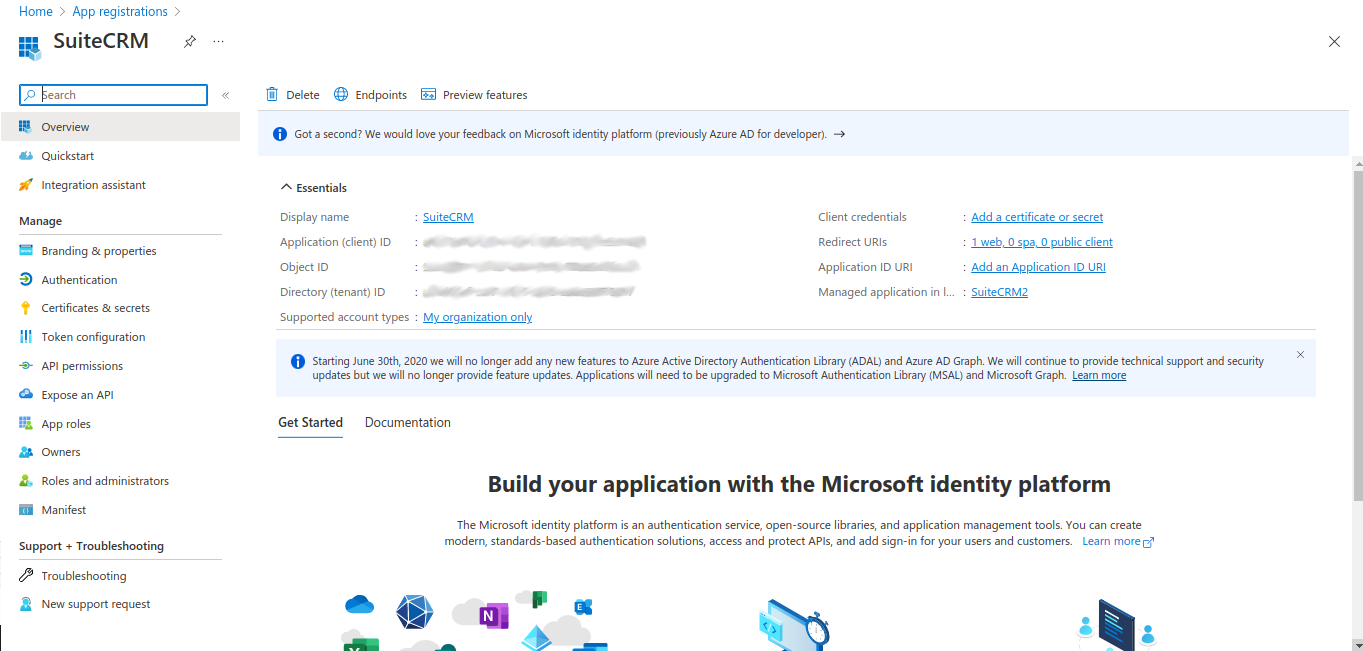

AfterApós theo registrationregisto youdeverá shouldser beredireccionado re-directedpara to thea "detailvisualização view"de ofdetalhe" thedo registration.registo.

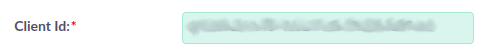

ThereLá youvocê willencontrará find Application (client) ID that isque the é o Client Id that willque needprecisará toser beconfigurado configuredposteriormente laterno on SuiteCRM.HelloCloud.

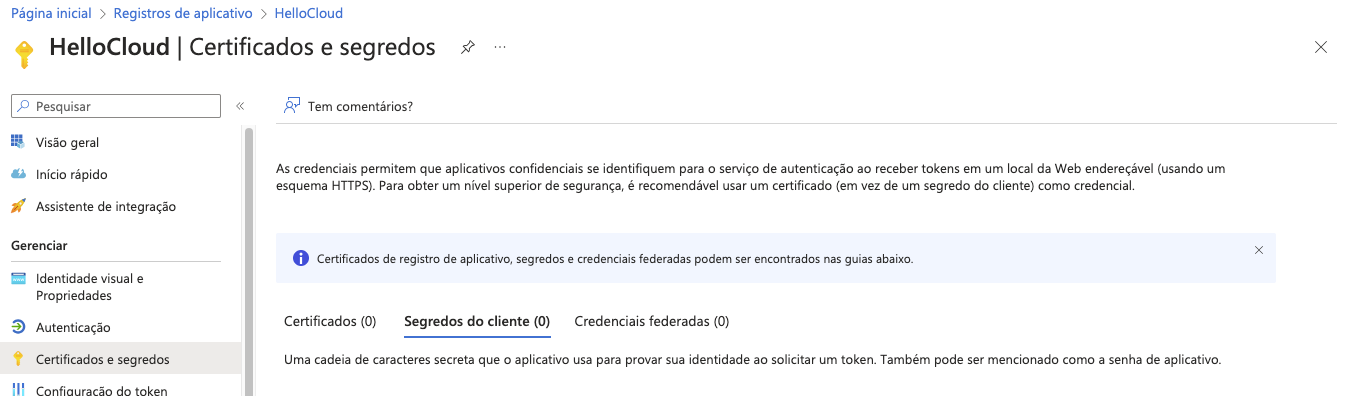

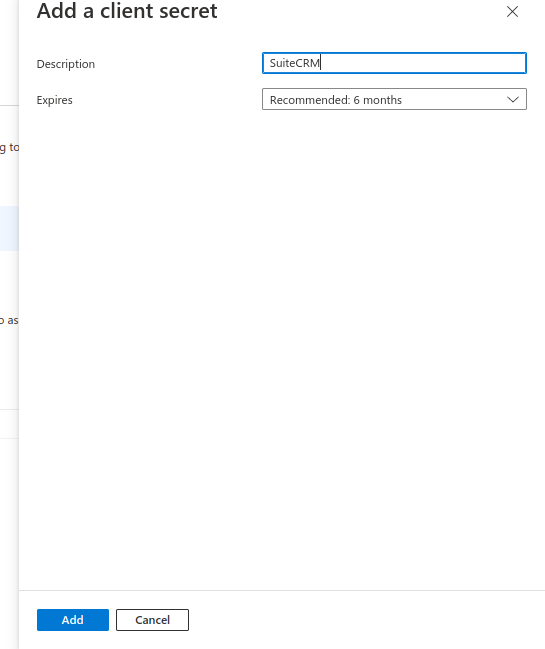

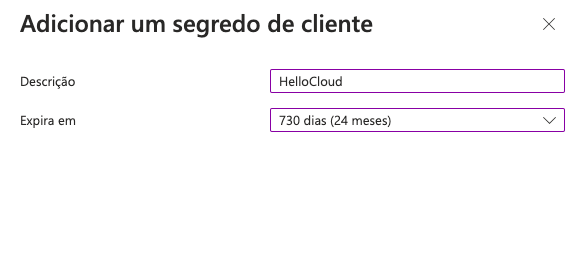

2.3.Criar Createo aSegredo clientdo secret Cliente

TheO nextpróximo steppasso toé takegerar isum to"segredo generatedo cliente" que será usado pelo HelloCloud para se comunicar com a "client secret" that will be used by SuiteCRM to communicate with Microsoft.

OnNa yourpágina Appprincipal Registrationdo mainRegistro pagedo clickaplicativo, clique em "AddAdicionar aum certificatecertificado orou secret"segredo".

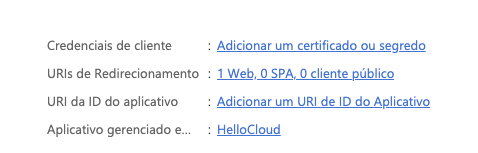

ThisIsso shoulddeve takelevá-lo youà to thepágina "CertificatesCertificados &e secrets" pagesegredos"

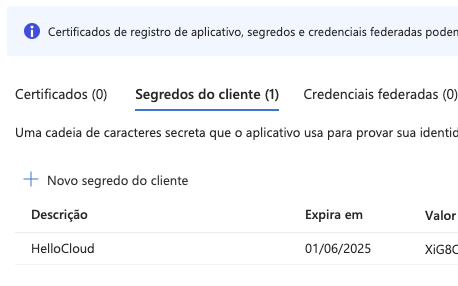

HereAqui youvocê canpode generategerar um novo segredo clicando em "Novo segredo do cliente"

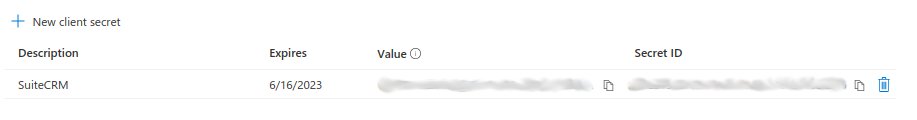

ThisIsso shoulddeve generategerar auma newnova linelinha onna thetabela da página "CertificatesCertificados &e secrets" page tablesegredos"

YouVocê shoulddeve copycopiar theo "Value" byValor" (clickingclicando theno iconícone nextao tolado) it)para foro yourseu newnovo secretsegredo ande storearmazená-lo item inalgum somelugar safeseguro. place.Você Younão won’tpoderá beacessar ableesse tovalor accessnovamente thisna valueinterface again from thedo Microsoft AzureAzure. interface.O Thesegredo secretserá willexigido bena requireddocumentação ondo the SuiteCRM documentation.HelloCloud.

NowAgora govolte backpara toa yourpágina Appprincipal Registrationde mainregistro page,do byaplicativo, clickingclicando em "Overview"Visão ongeral" thena sidebar.barra lateral.

2.4.Defina Defineos theescopos authorized scopes

autorizados

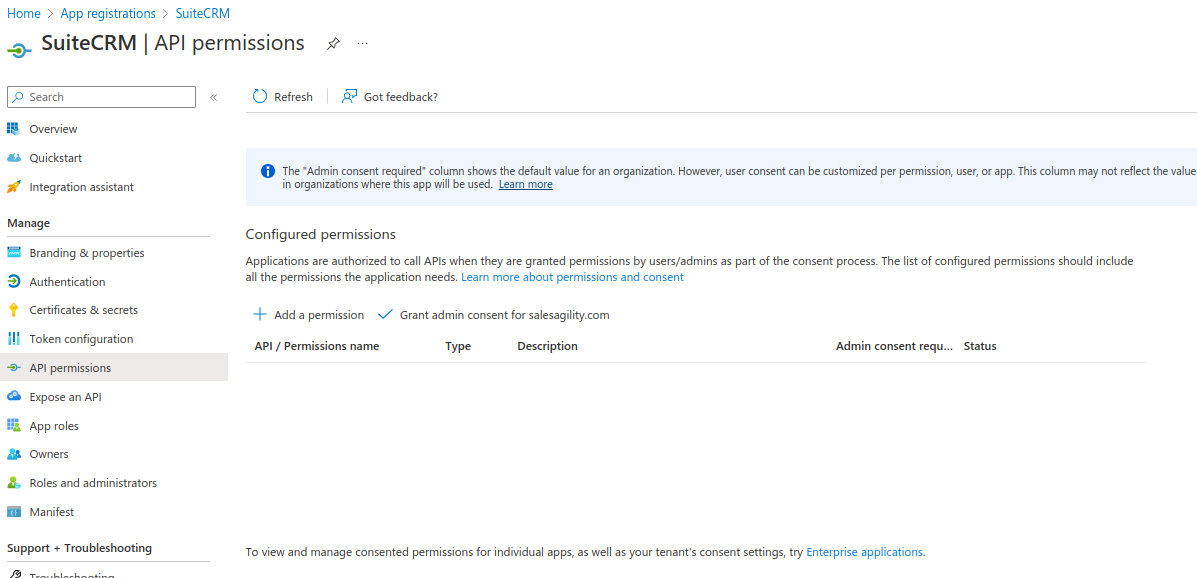

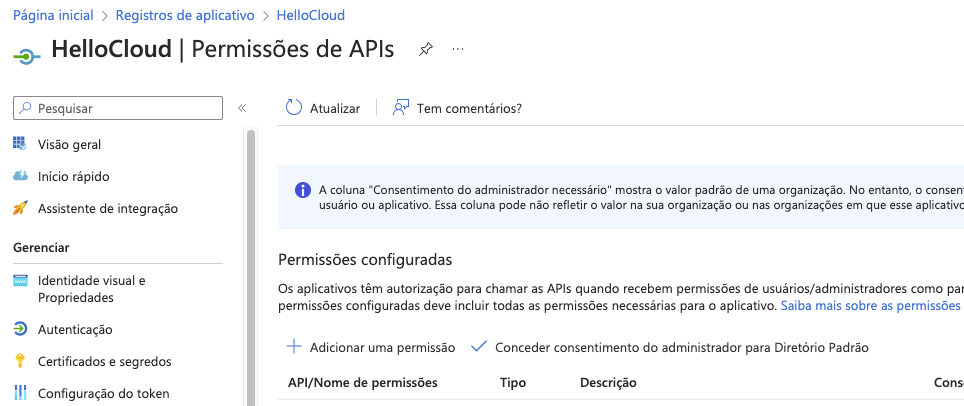

OurNosso nextpróximo steppasso isé toconfigurar configureos theescopos scopesque thato SuiteCRMHelloCloud willpoderá be able to access.acessar.

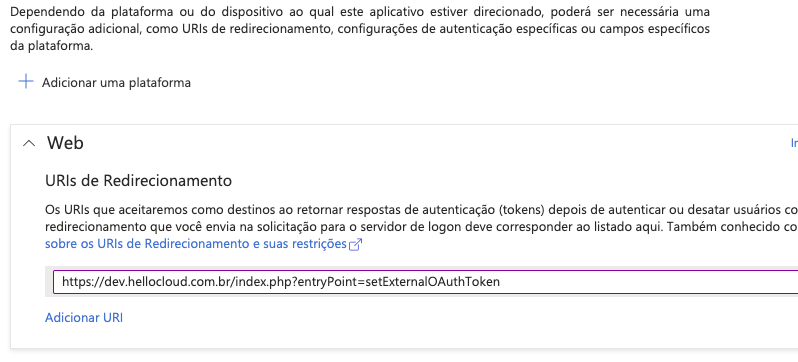

BackDe onvolta yourà Apppágina Registrationprincipal mainde pageregistro do aplicativo

Clicknas onpermissões "ViewVer as permissões de API" permissions

ThisIsso shoulddeve takelevá-lo youà to thepágina "ApiPermissões Permissions"da pageAPI"

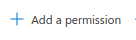

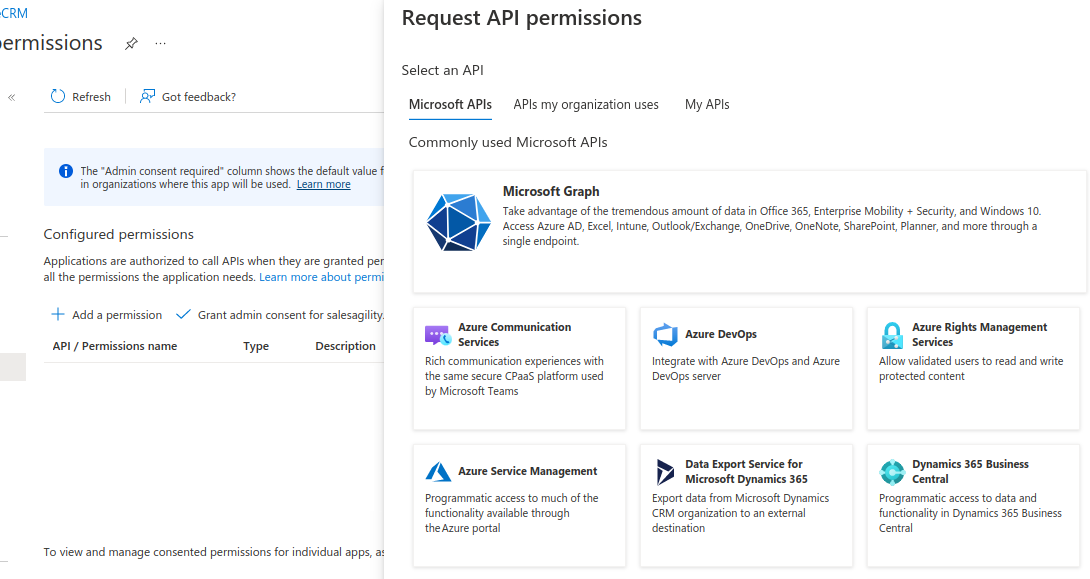

NowAgora letsvamos addadicionar theos scopesescopos thatque wepermitimos. allow.Clique Clickem "AddAdicionar auma permission"permissão"

ThisIsso shoulddeve openabrir auma sidebarbarra lateral

TheAs permissionspermissões weque wantqueremos areestão under theno Microsoft Graph. SoEntão clickclique onem "Microsoft Graph".

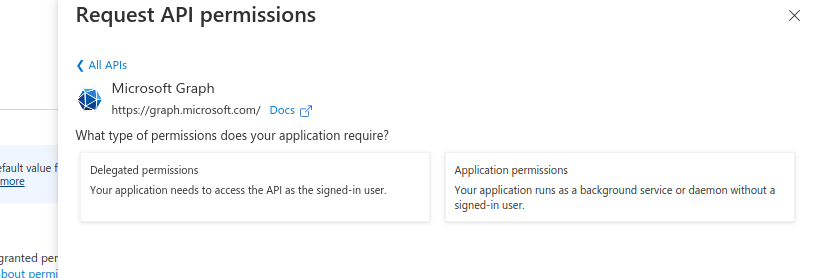

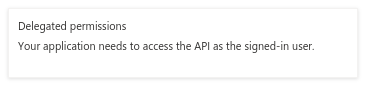

AfterDepois clickingde youclicar, shouldvocê bedeve promptedser withperguntado whichsobre kindo oftipo permissionde youpermissão wantque todeseja use.usar.

GoVá aheadem andfrente clicke clique em "DelegatePermissões permissions"delegadas"

YouAgora shouldvocê nowdeve seever uma nova seção "Solicitar permissões de API".

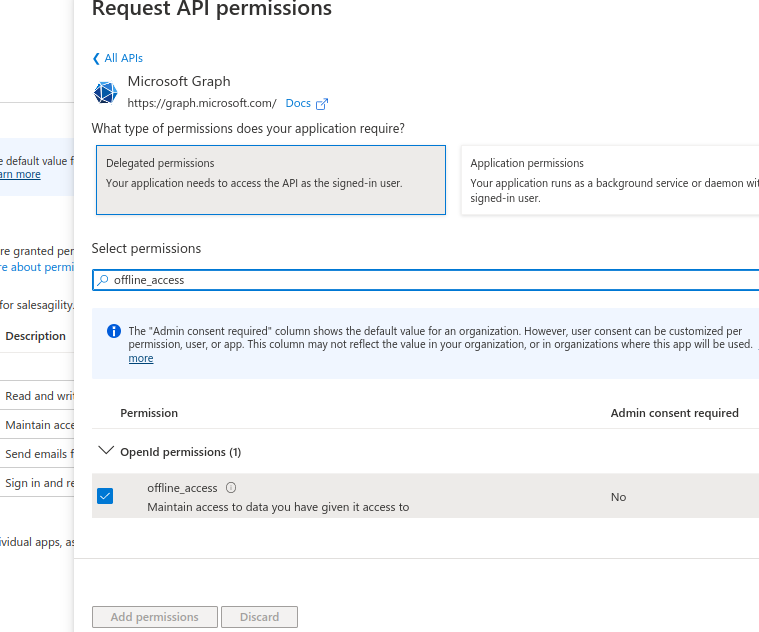

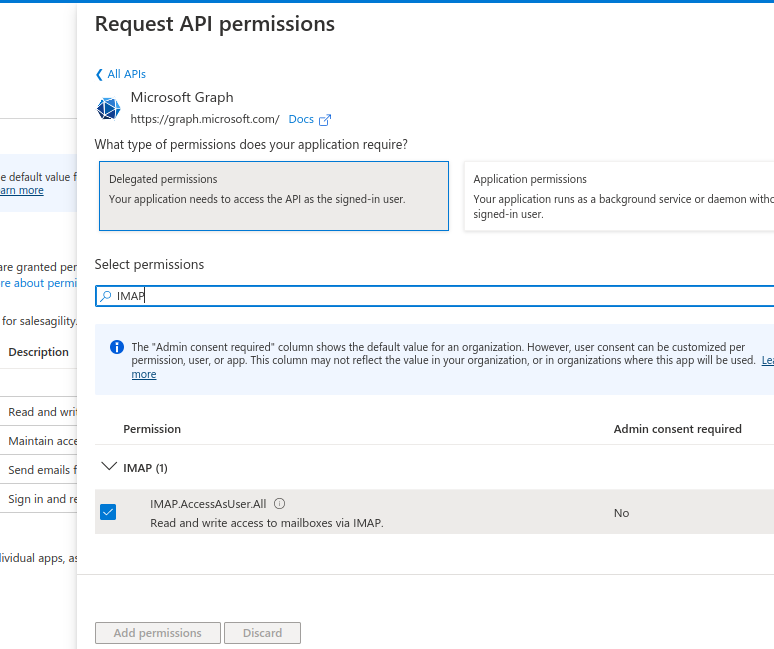

Na barra de pesquisa, digite offline_access, que deve mostrar a newpermissão offline_access. Selecione-o e clique em "SelectAdicionar permissions" section.

In the search bar type offline_access, that should show the offline_access permission. Select it add then click "Add permissions"permissões"

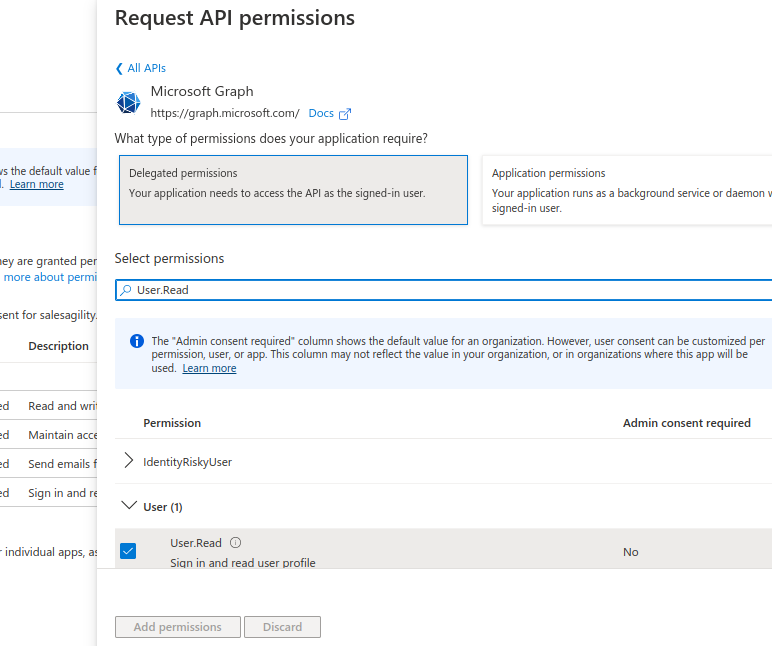

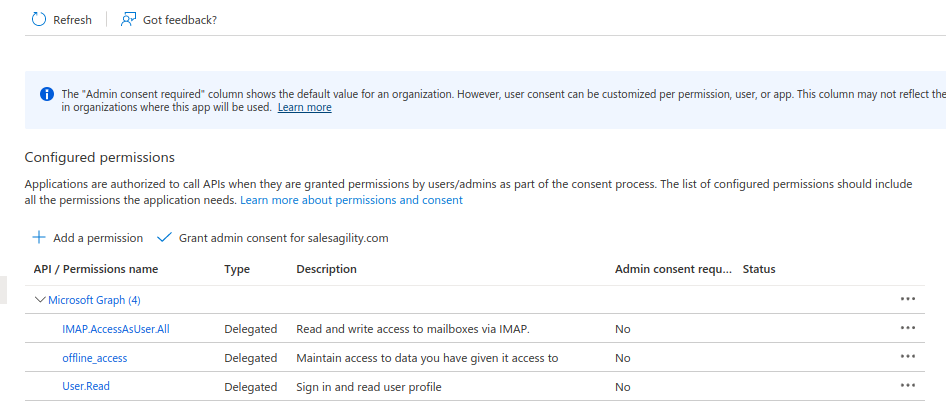

RepeatRepita theo processprocesso forpara theas followingseguintes permissions:permissões: . IMAP.AccessAsUser.All All . User.Read

AfterDepois youde addadicionar alltodas theas abovepermissões permissions,acima, yoursua permissionstabela tablede shouldpermissões lookdeve somethingter likea theseguinte following:aparência:

NowAgora govolte backpara toa yourpágina Appprincipal Registrationde mainregistro page,do byaplicativo, clickingclicando em "Overview"Visão ongeral" thena sidebar.barra lateral.

2.5.Defina Define the Return URI

Our next step is to set the configurations on the "Authentication" like the Returna URI andde others.retorno

Nosso próximo passo é definir as configurações na "Autenticação" como o URI de retorno e outros.

BackDe onvolta yourà Apppágina Registrationprincipal mainde pageregistro do aplicativo

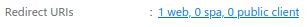

Click the "Redirect URIs" link

ThisIsso shoulddeve haveter takenlevado youvocê topara thea página "Authentication" page.Autenticação".

HereAqui youvocê shoulddeve seever the Returno URI thatde youretorno previouslyque configuredvocê configurou anteriormente

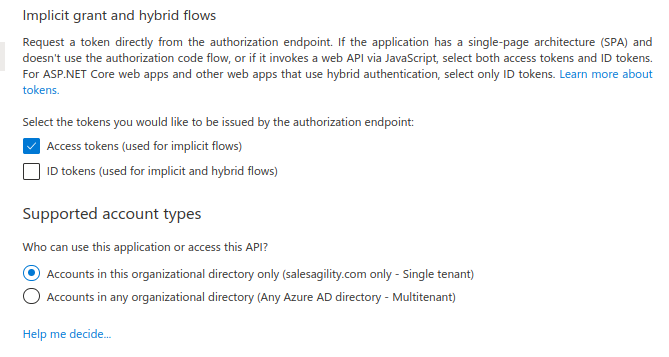

AfterDepois thatdisso, enablehabilite thea opção "AccessTokens tokensde acesso (usedusados forpara implicitfluxos flows)implícitos)" optionna onseção theConcessão Implicitimplícita grante andfluxos hybrid flows sectionhíbridos

NowAgora govolte backpara toa yourpágina Appprincipal Registrationde mainregistro page,do byaplicativo, clickingclicando em "Overview"Visão ongeral" thena sidebar.barra lateral.

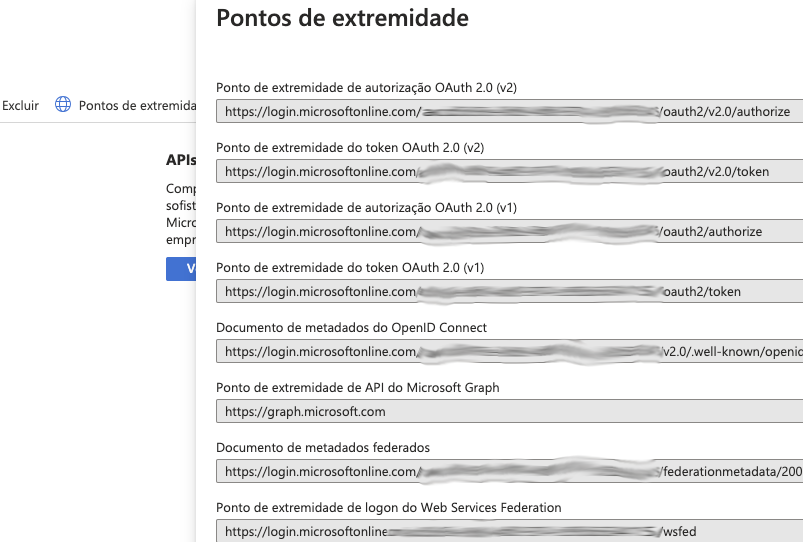

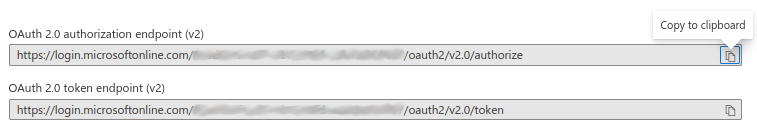

2.6.Resgate Retrievea theinformação endpointdo information

Ponto de extremidade

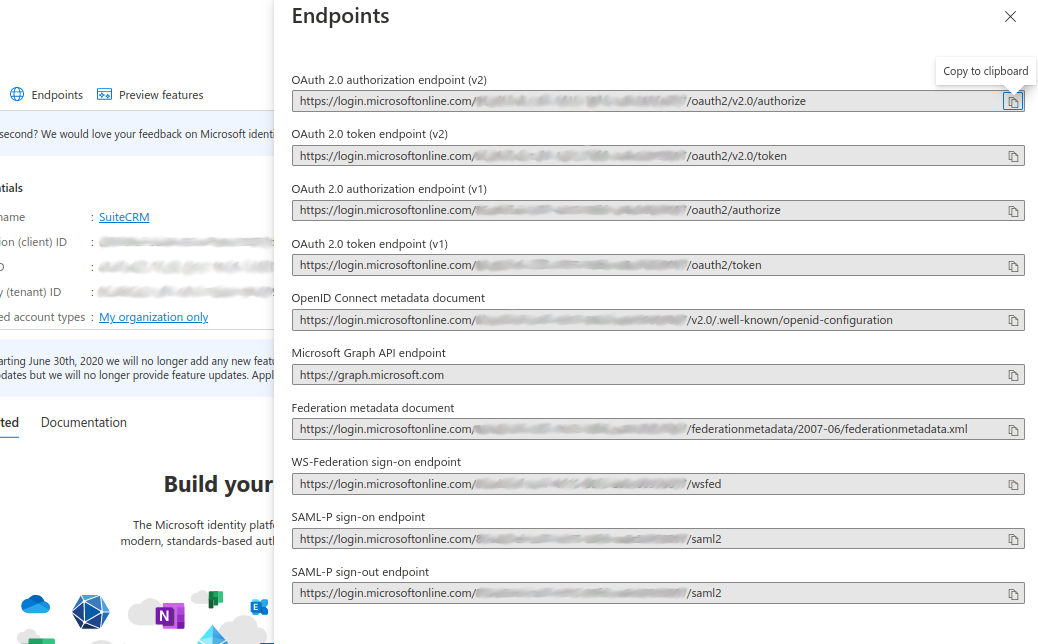

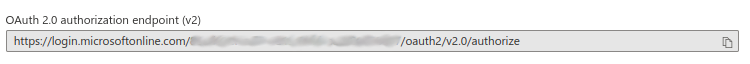

TheA lastúltima stepetapa youque needvocê toprecisa takeexecutar isé torecuperar retrieveos the followingseguintes endpoints:

Backpágina onprincipal yourde Appregistro Registrationdo main page

ClickClique inno thelink "Endpoints"Pontos link.de extremidade".

ThisIsso shoulddeve openabrir uma barra lateral como a sidebar like the followingseguinte

3. Configure theo Provedor da Microsoft Providerno in SuiteCRM

HelloCloud

InNas the following steps we are going to configureetapas a providerseguir, thatvamos canconfigurar beum usedprovedor byque multiplepode usersser withinusado SuiteCRM.por Thisvários scenariousuários onlyno makesHelloCloud. senseEste whencenário yousó havefaz registeredsentido anquando appvocê inregistrou um aplicativo no azure forpara accountscontas thatque sharecompartilham theo samemesmo domain,domínio, usuallygeralmente accountscontas thatque arenão notsão contas do @outlook accountsou or similar.similares.

SinceComo wevamos areconfigurar goingum toprovedor configureGroup OAuth, as etapas a Groupseguir OAuthdevem provider,ser theexecutadas followingpor stepsum areusuário needed to be done by an admin useradministrador

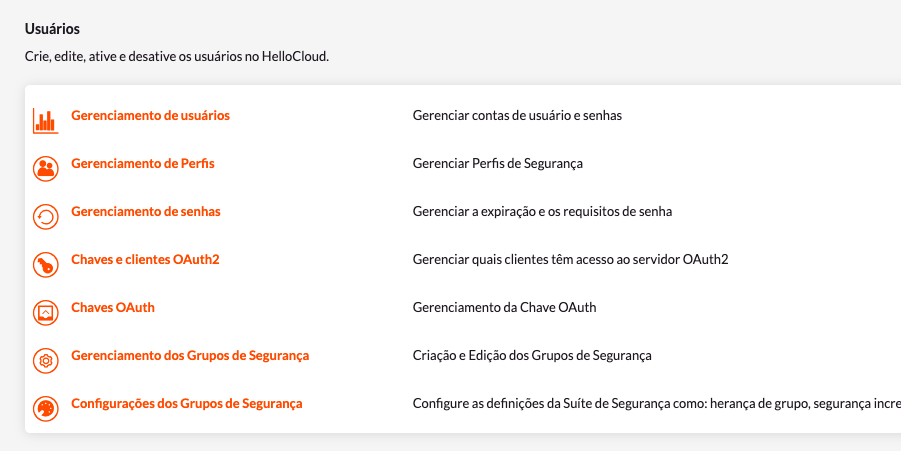

LoginFaça intologin SuiteCRMno asHelloCloud ancomo adminusuário useradministrador ande gová topara theo adminpainel panelde administração

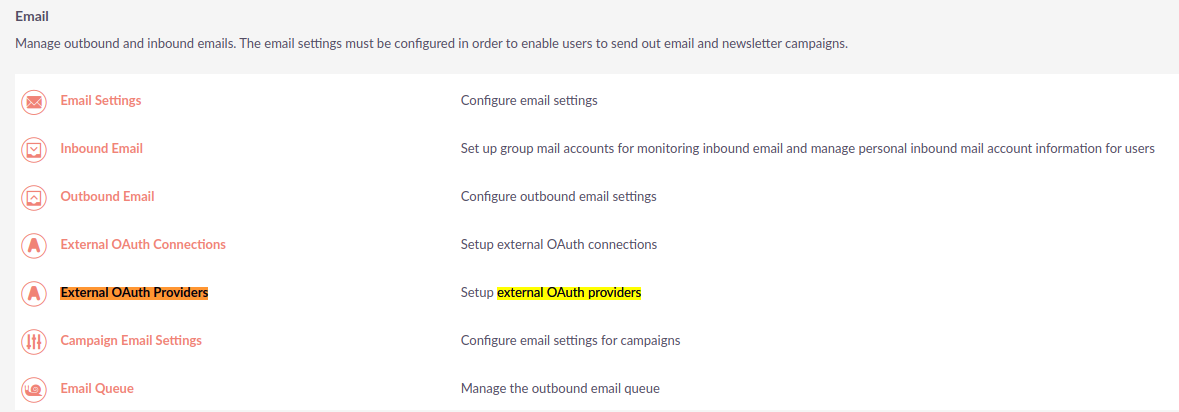

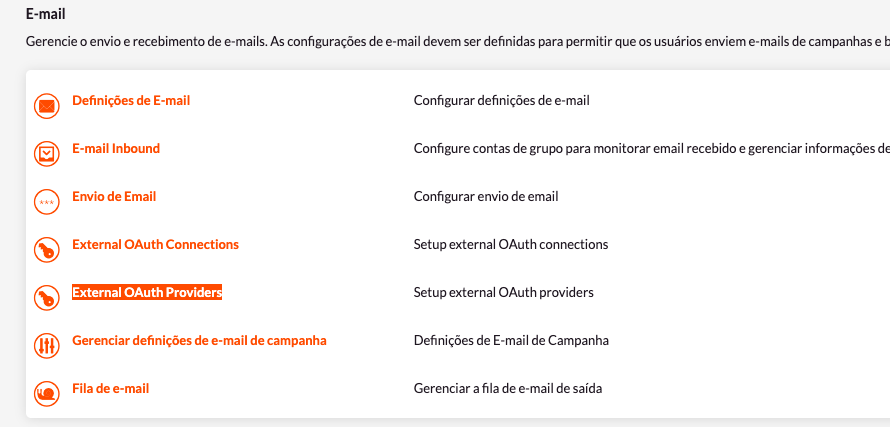

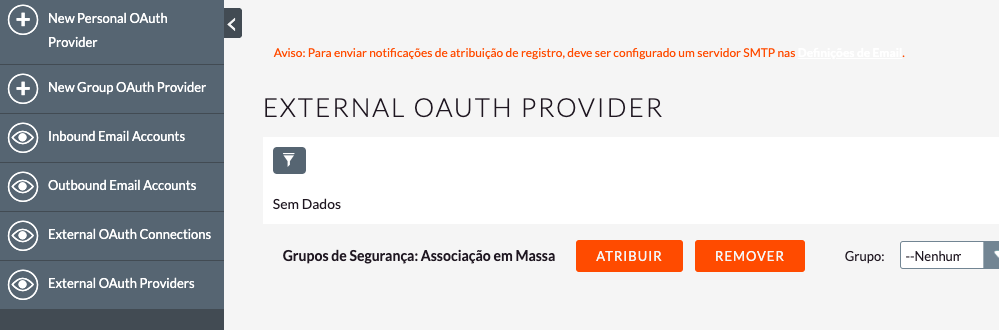

OnNo thepainel adminde paneladministração, searchprocure forpor "External OAuth Providers"

ClickClique on theem "External OAuth Providers", thatque shoulddeve takelevá-lo youà tovisualização theda modulelista listde viewmódulos

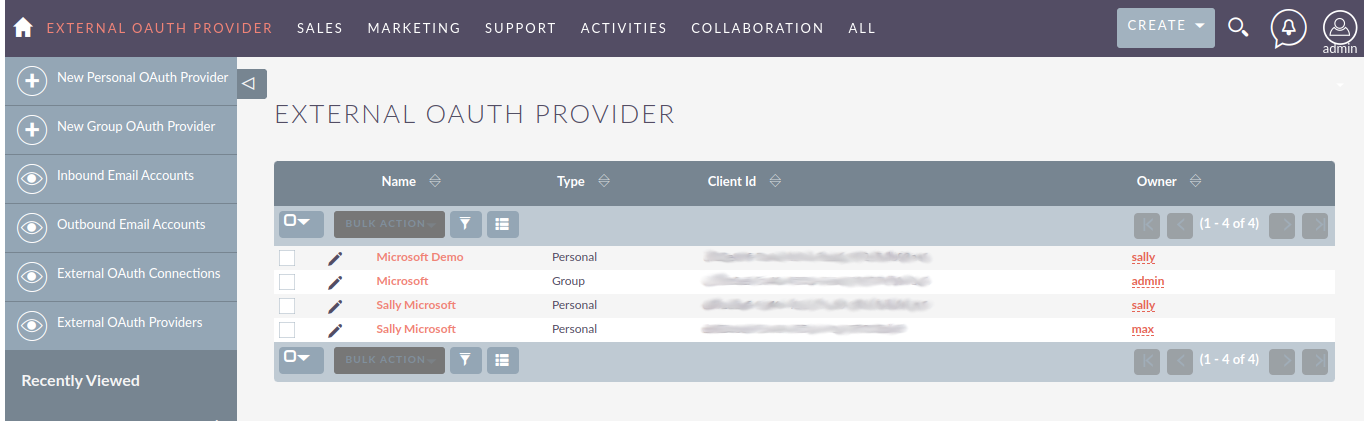

AsComo anadministrador, adminvocê youpode cancriar createdois twotipos typesde of records:registros:

-

PersonalPessoal-

TheseEstesaresãoonlyacessíveisaccessibleapenasbypelotheusuáriouserquethatoscreated themcriou -

PersonalOsrecordsregistrosarepessoaismeantdevemtoserbeusadosusedaowhenconfigurarconfiguringoaccess to personal accounts in exiting providers, withoutacesso acustomcontasdomain.pessoaisI.e.emwhenprovedoresforexistentes,intancesemconfiguringumaccessdomíniotopersonalizado.your@gmailor@outlookaccounts.ouThesesejacanporhaveexemplo,aaosharedconfigurargroupoconfigurationacessoasàsforsuaseachcontas @gmail ou @outlook .usedEstesthepodem ter uma configuração de grupo compartilhada, pois para cada campo usado o "ClientIDId"do cliente", "ClientSegredoSecret"doandcliente"otherefieldsoutrosarecamposgoingserãotoexclusivosbeporunique per account.conta.

-

-

GroupGrupo-

RecordsRegistrosthatquewillserãobeusadosusedporbymuitosmany usersusuários -

GroupOsrecordsregistrosaredemeantgrupotodevembeseruseusadosbyporeveryonetodosthatquehavetêmaccountscontasthatquesharecompartilhamtheosamemesmodomain,domínio,liecomo @example-inc.onmicrosoft.com.com.TheO "ClientIDID"do cliente", "ClientSegredoSecret"doandcliente"theeotherosfieldsdemaisarecamposgoingserãotoosbemesmostheparasametodasforasallcontasaccountsquethatusamuseestethis domain.domínio.

-

Conforme

Asanteriormente mentionedneste beforeguia, invamos thisconfigurar guideum weprovedor areque goingserá tousado configurepor avários providerusuários, thatentão willvamos becriar usedum byregistro multiplede users, so we are going to create a group record.grupo.

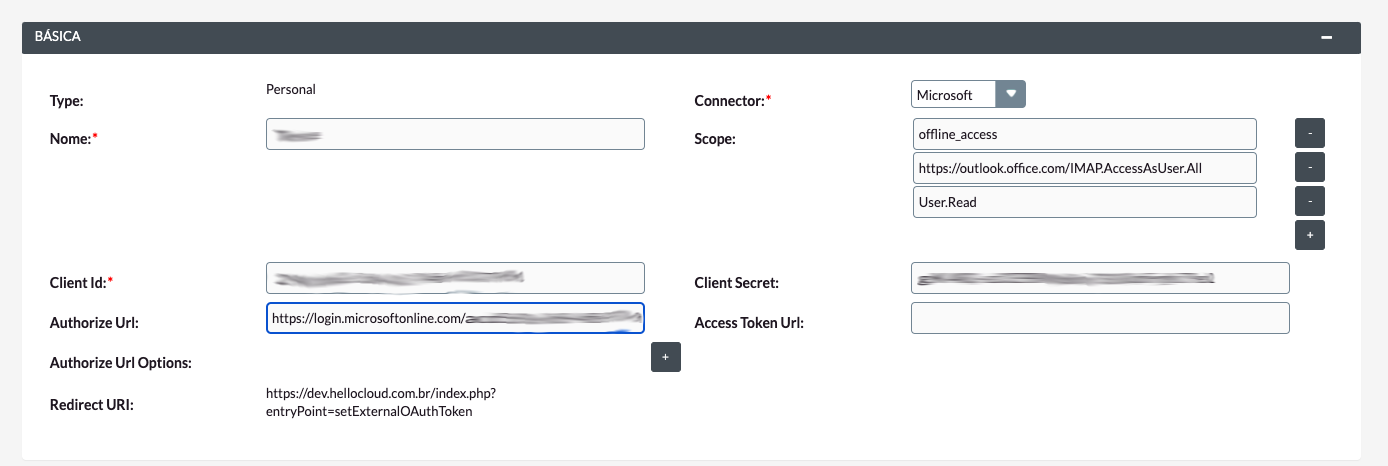

ClickClique on theem "New Group OAuth Provider", whichque shoulddeve takelevá-lo youpara toa thevisualização createde view.criação.

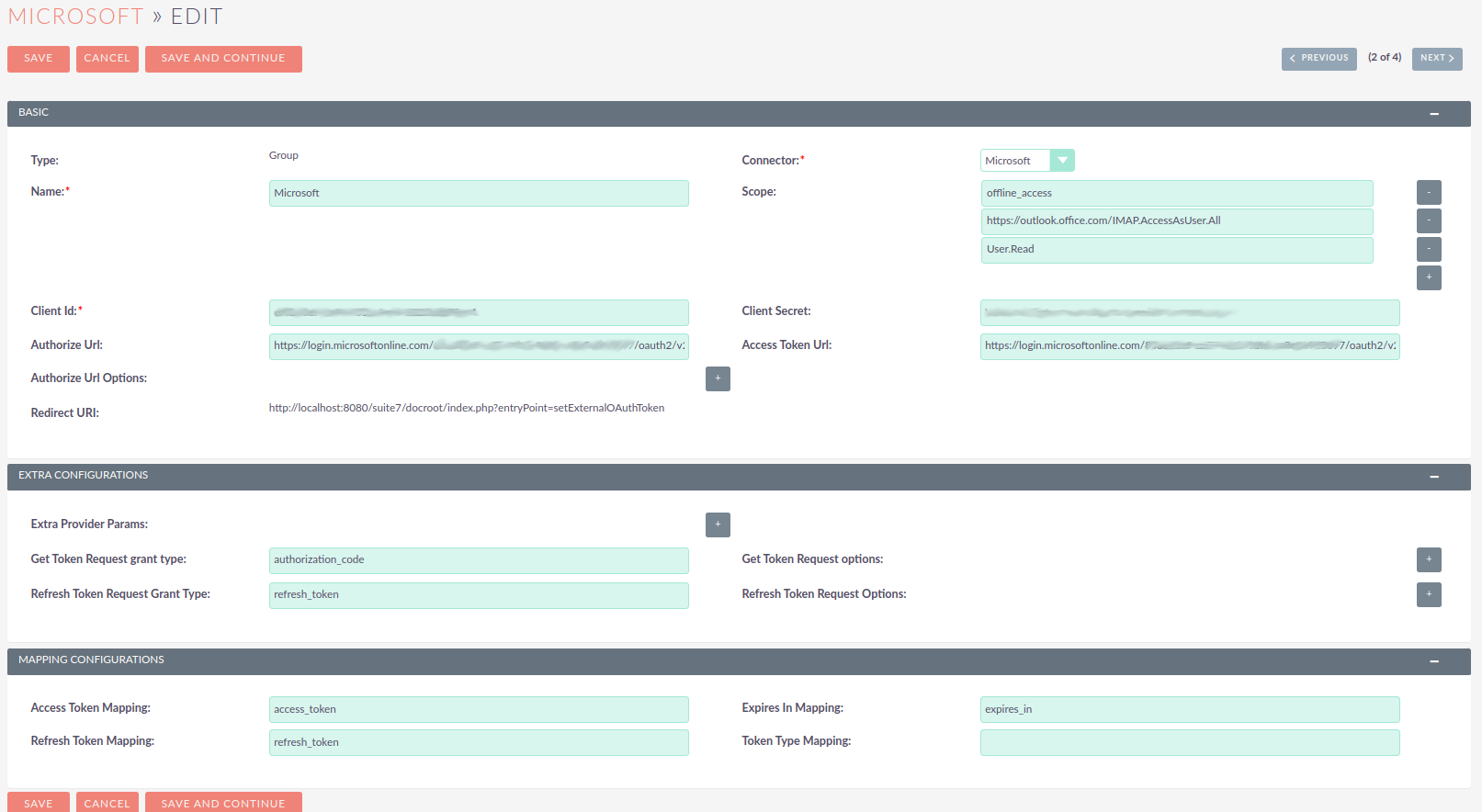

AddAdicione aum meaningfulnome namesignificativo toao yourseu provider,provedor, itpode canser be justapenas "Microsoft", theo namenome ofdo yourseu domain,domínio orou somethingalgo thatque helpso youajude identifya andidentificar differentiatee thediferenciar providero fromprovedor otherde possibleoutros providers.possíveis provedores.

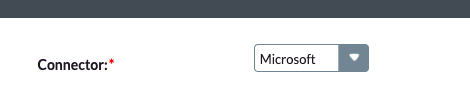

ThenEm selectseguida, theselecione "Microsoft" onno campo "Connector" fieldConector"

TheO tipo de conector Microsoft connectorfunciona typeda worksmesma informa theque sameo waytipo asde theconector "Generic"Genérico". connectorA type.diferença Theé differenceque isele thatpossui itvários haspadrões severalembutidos. builtIsso inpoupa defaults.algumas Thisetapas sparesde youconfiguração somee configurationfacilita stepso andprocesso makesde theconfiguração processde ofum configuring an Externalprovedor OAuth provider easier.externo.

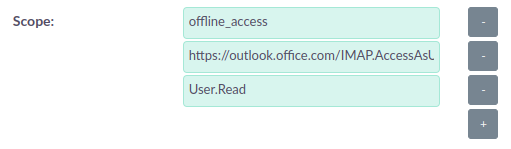

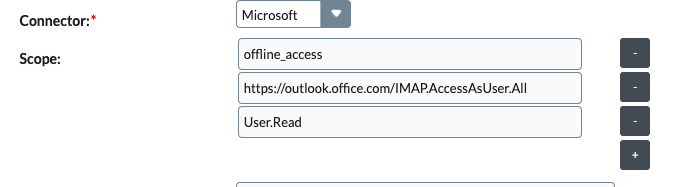

AddAdicione theos "Scopes"Escopos" thatque youvocê wantdeseja toacessar, access,os themesmos sameque onesvocê you’veconfigurou configuredna onpágina Azure’sPermissões de API Permissionsdo page.Azure.

-

offline_access -

User.Read

SetDefina theo "ClientID Id"do thatcliente" wasque generatedfoi ingerado no Azure

SetDefina theo "ClientSegredo Secret"do thatCliente" wasque generatedfoi ingerado no Azure

Defina o "AccessURL Tokendo URL"token thatde you’veacesso" copiedque fromvocê thecopiou dos pontos de extremidade do Azure endpoints(ponto (de extremidade do token OAuth 2.0 token endpoint (v2) )

YourSeu recordregistro shouldagora nowdeve lookse somethingparecer likecom theo following:seguinte:

SinceComo manymuitos ofdos theoutros othercampos fieldstêm havepadrões defaultse ando theconector da Microsoft connectoradiciona addsoutros otherpadrões, defaults,esses thesesão aretodos allos thecampos fieldque thatvocê youprecisa should need to configure.configurar.

YouAgora canvocê nowpode savesalvar theo recordregistro

4. Configure Usero InboundE-mail emails

de Entrada do Usuário

NowAgora usersos shouldusuários bedevem ablepoder tousar useo theProvedor OAuth Providerque youvocê havecriou createdpara forautenticação authenticatingcom witha Microsoft.

CheckVerifique the Howo toguia Como configureconfigurar Inbounde-mail Emailde withentrada OAuthcom guideOAuth para ver as etapas que os usuários precisam seguir para configurar seus e-mails de entrada usando uma conexão OAuth.

for the steps users need to take to configure their inbound emails using an OAuth connection.